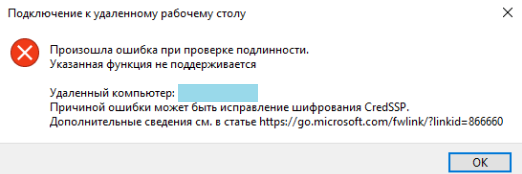

Исправление шифрования CredSSP — при подключении через RDP появляется ошибка с описанием: “Причиной ошибки может быть исправление шифрования CredSSP”. Разбираемся почему возникает данная ошибка и устраняем её.

Причина ошибки

Microsoft активно фиксит уязвимости, особенно усердно после эпического фейла с WannaCry. Получается не очень. Когда-то давно уже было, что после обновлений поотваливались политики в домене. Теперь снова – в январе 18 после обновлений были массовые проблемы на процессорах AMD, в мае 18 – проблемы с RDP. Поэтому первое – на домашних компьютерах выключайте автоматическое обновление.

На этот раз MS выпустило обновление CVE-2018-0886.

Common Vulnerabilities and Exposures — база данных общеизвестных уязвимостей информационной безопасности

Обновление вышло ещё в марте, а в мае MS “дёрнула рубильник” и подключения с компьютеров, где обнова есть, на компьютеры, где обновы нет, стало выдавать ошибку:

С точки зрения MS 2 месяца — достаточный срок, чтобы обновление установилось на все компьютеры и затем смена уровня безопасности подключения прошла и тихо и незаметно. Как видим это не так. Поэтому второе – на предприятии нужно разворачивать WSUS. Развертывание несложное, даёт много преимуществ:

- Контроль за всеми обновлениями по всему предприятию из единой консоли;

- Массовая установка обновлений по расписанию на рабочие станции;

- Ручной запуск обновлений на выбранные рабочие станции;

- Значительная экономия трафика;

- Синхронизация WSUS с серверами MS в ночное время.

С WSUS выбранные обновления будут гарантированно установлены одновременно на все машины, а если где-то обновление не установилось, то это будет видно в отчёте.

Решение

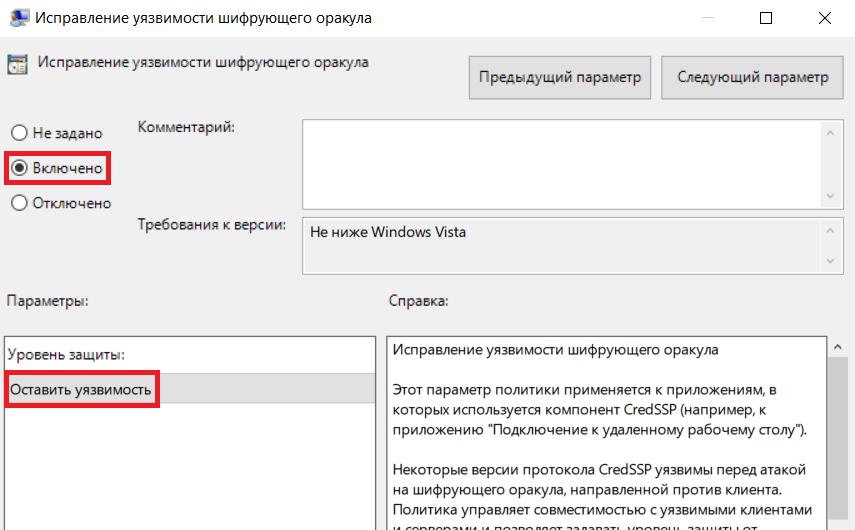

На компьютере, с которого происходит подключение, запустить Редактор групповых политик:

gpedit.msc

Конфигурация компьютера – Административные шаблоны – Система – Передача учетных данных параметр Исправление уязвимости шифрующего оракула (Encryption Oracle Remediation):

- Включить политику;

- Выбрать Оставить уязвимость (Vulnerable).

Остальные 2 значения:

- Принудительно применять обновлённые клиенты (Force Updated Clients) — подключение на компьютер без обновления с данного выдаст ошибку, подключение с компьютера без обновления на данный выдаст ошибку;

- Уменьшить риск (Mitigated) — подключение на компьютер без обновления с данного выдаст ошибку, подключение с компьютера без обновления на данный пройдёт успешно.

Если политика не задана, то по умолчанию используется Уменьшить риск (с марта по май по умолчанию использовалось значение Оставить уязвимость, поэтому и работало).

Что ещё?

После того, как ошибка устранилась и подключение произошло, нужно таки установить обновление на удалённый компьютер, особенно если он смотрит в интернет. Затем нужно вернуть политику в исходное состояние.

Уязвимость позволяет запустить произвольный код на компьютере без обновления. Обновление покрывает все версии Windows от 7 и 2008 до 10 и 2016.