Ransom Win32.WannaCrypt, он же Wanna Cry или просто WCry – новый шифровальщик, использующий старую уязвимость SMBv1. Атаковал десятки тысяч компьютеров по всему миру, пик атак пришелся на 12.05.2017.

В России были атакованы Минздрав, МЧС, МВД, РЖД, Сбербанк и Мегафон. Затем атаки были приостановлены с помощью регистрации сайта iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com, указанного в коде вируса. Эксперты предполагают, что это только первая волна и будут другие. Значит нужно внимательно изучить ситуацию и защититься, чтобы потом не “захотелось рыдать”.

Лирическое отступление

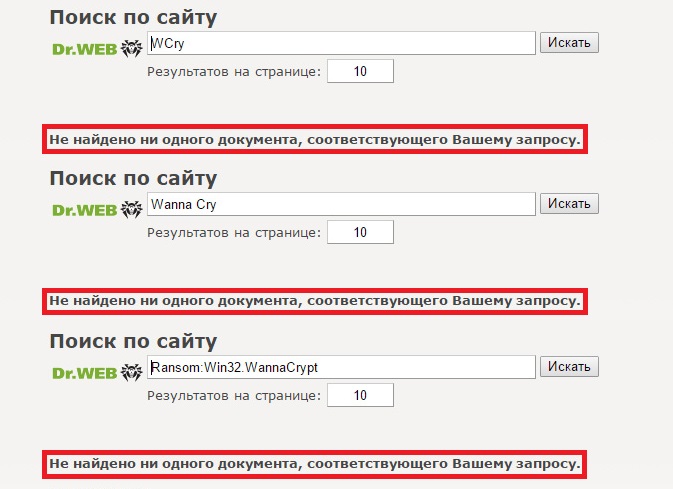

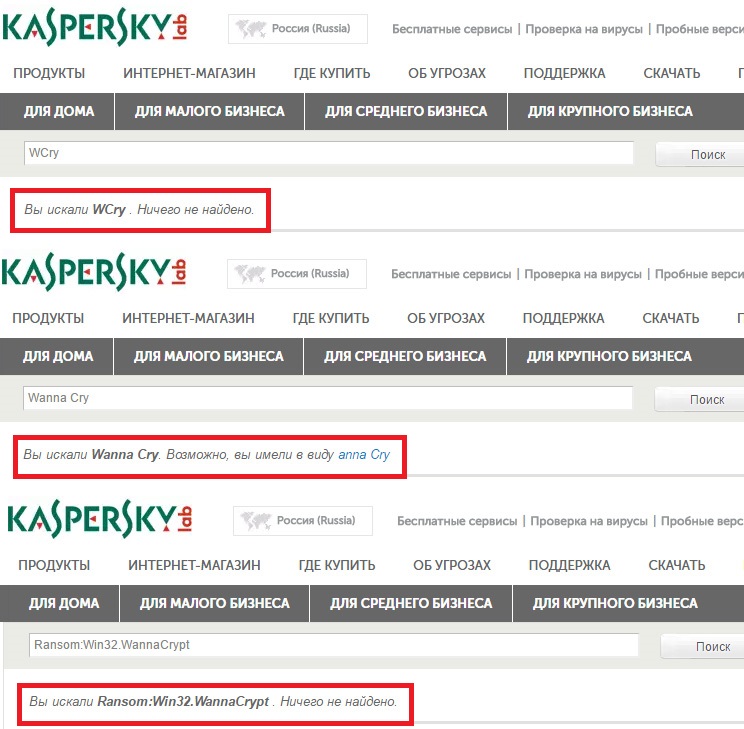

Первое, что повеселило: на сайтах Касперского и DrWeb всё тихо-спокойно, никаких предупреждений, никакой информации.

И даже если воспользоваться поиском, ничего вы не найдёте, переспрашивают про какую-то Анну:

У людей всё хорошо, антивирус продаётся, а по субботам работать вообще не кошерно.

Наверняка какой-нибудь очень умный человек мне возразит, ты же не зашёл на форум, а там как раз на 44 странице есть тема с подробным обсуждением, ну или типа того, отвечу – произошла массовая атака, поражены крупные инфраструктурные узлы, на главной странице должен висеть баннер с варнингом, как минимум.

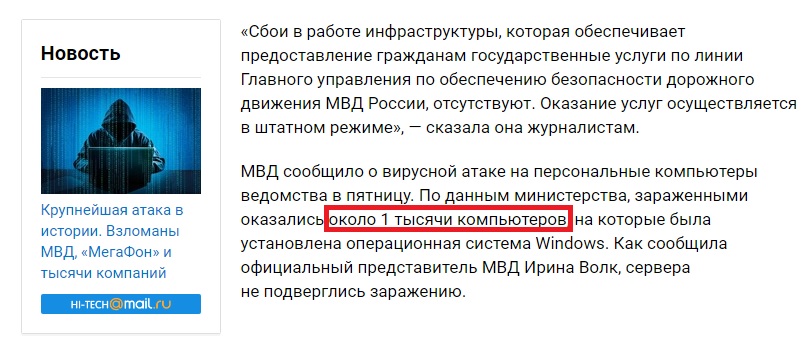

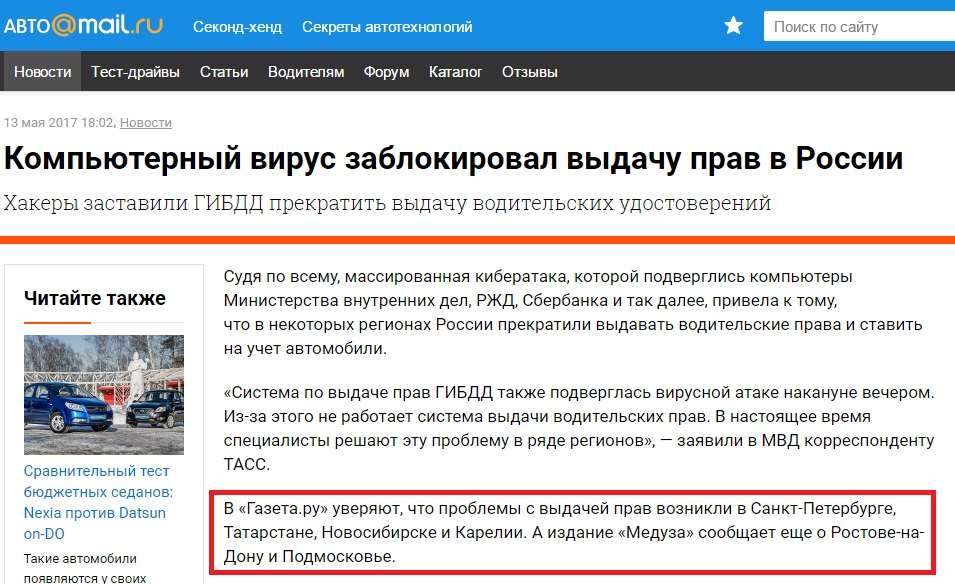

Второе, масштабы. Около 1000 компьютеров только в ГИБДД. 1000, Карл! Инфа с Mail.ru:

“..В некоторых регионах России прекратили выдавать водительские права и ставить на учет автомобили..”

А на скриншоте ранее – “..оказание услуг в штатном режиме..”(сказала она).

Как после этого верить, что мы непобедимы и у нас всё под контролем? Где голова у руководящих чиновников, где их системные администраторы, кто их системные администраторы, ну и много других вопросов. Видимо сейчас появятся рабочие места.

По делу

Очень толковая заметка на Atraining. Понравилось “Как выглядит вирус?”. Бгг. 🙂

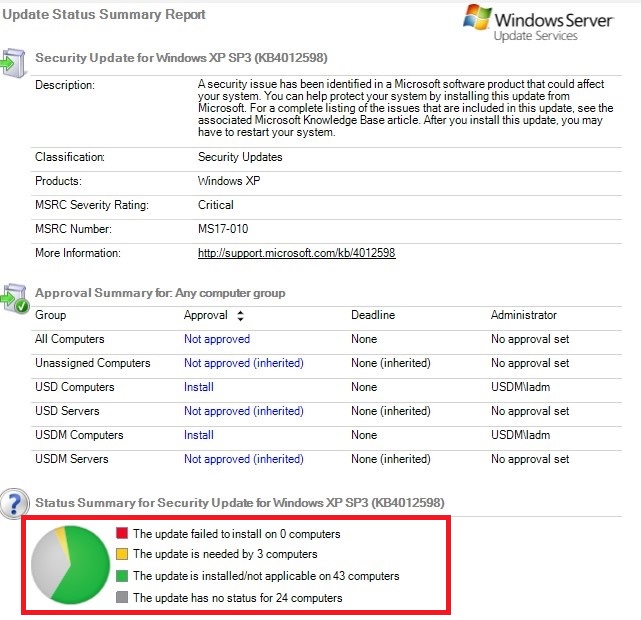

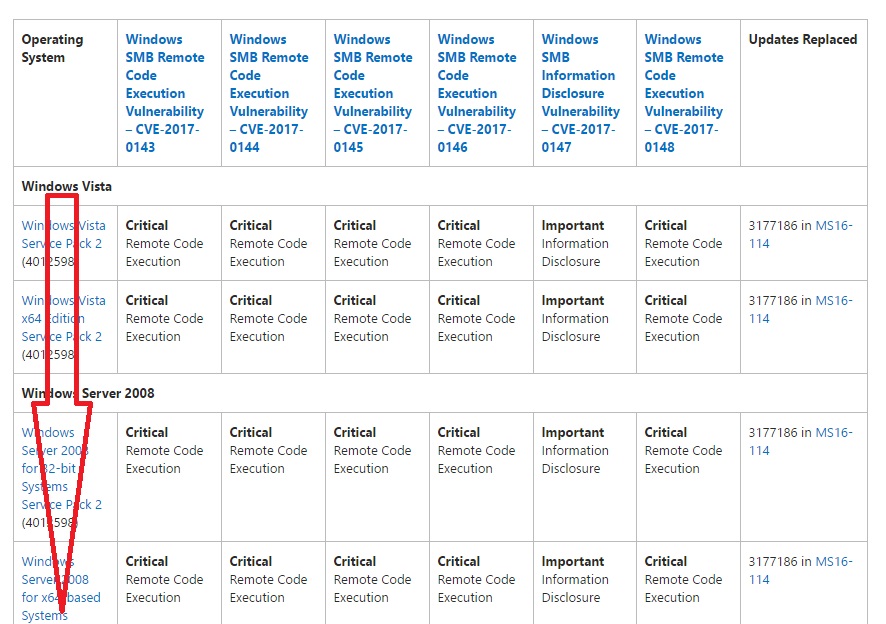

Ну и собственно обладателям ОС на поддержке волноваться нечего, соответствующие обновления были выпущены аж 14 марта 2017, о чём сказано в Microsoft Security Bulletin MS17-010 – Critical. Апдейты покрывают все ОС начиная с Vista и выше.

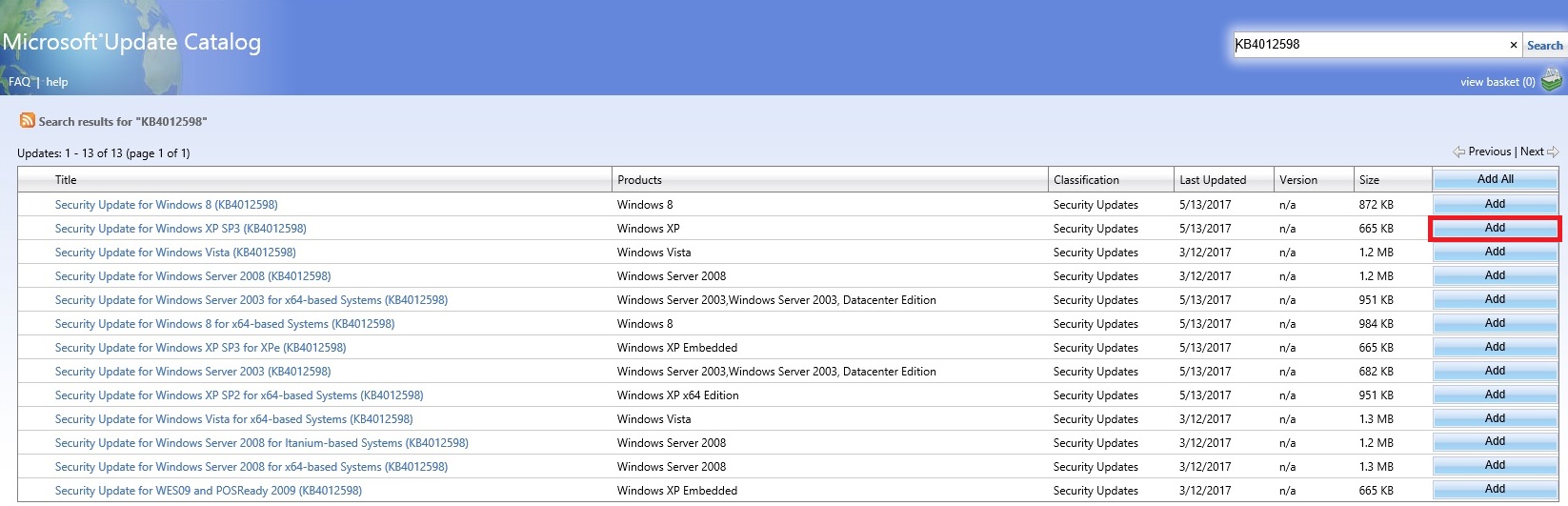

Волноваться нужно тем, у кого XP и Windows Server 2003. Хотя Microsoft выпустила специальный патч KB4012598, но сделано это было уже после масштабной атаки, видно по графе “Последнее обновление”, а именно сегодня – 13.05.2017 и MS как бы говорит – ребята, пора доставать кошелёк и покупать новую ОС. А может быть и вирус был выпущен именно с этой целью, в середине марта патч, два месяца подождали, 90% использующих новые ОС обновились, затем удар, может нет, кто знает..

Патч качать тут. Из-за наплыва желающих тормозит адски, по крайней мере сегодня. Выложил. За название файлов можно не опасаться, 84397f9eeea668b975c0c2cf9aaf0e2312f50077 это хеш SHA-1 файла, да и вообще.. такой ерундой не занимаюсь, честный пионер.

Установка патча

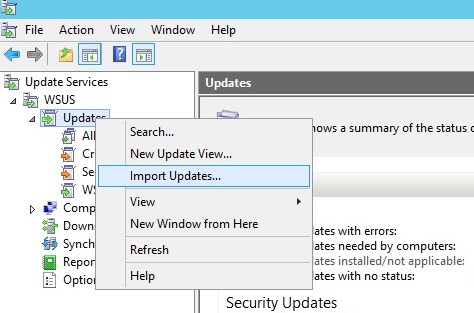

На сервера установил руками, их у меня всего 6 на 2003, а вот на рабочие станции так уже не получится. Заливаем через WSUS. Схема следующая:

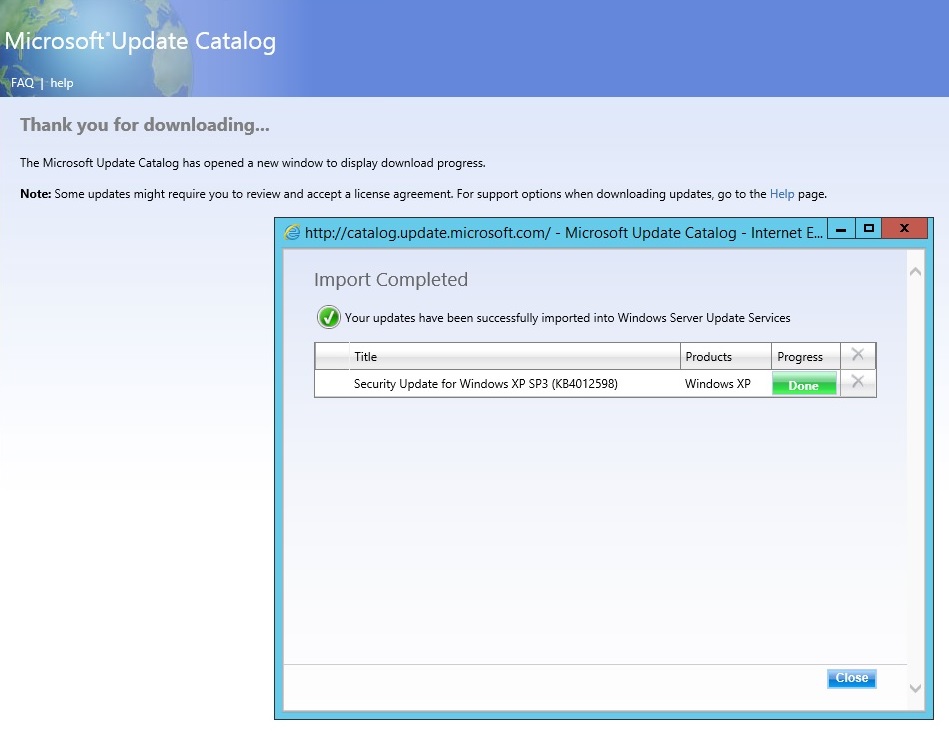

- Делаем импорт обновлений;

- На открывшейся страничке вбиваем номер обновления – KB4012598;

- Выбираем нужное обновление;

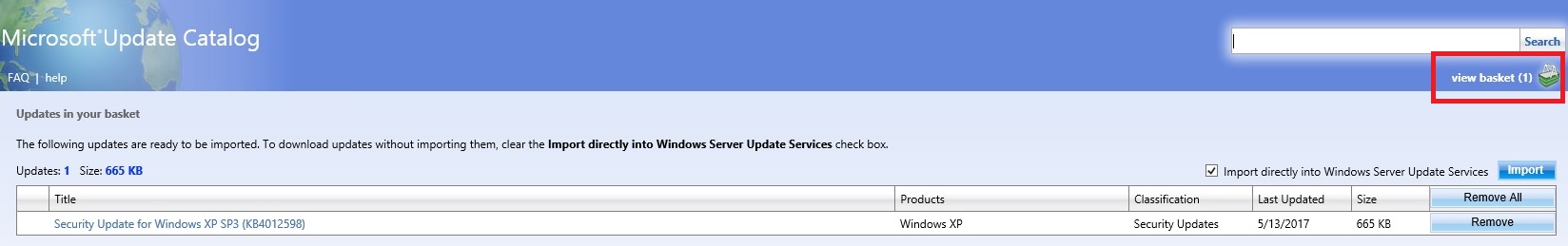

- Нажимаем на корзину;

- Загружаем файл;

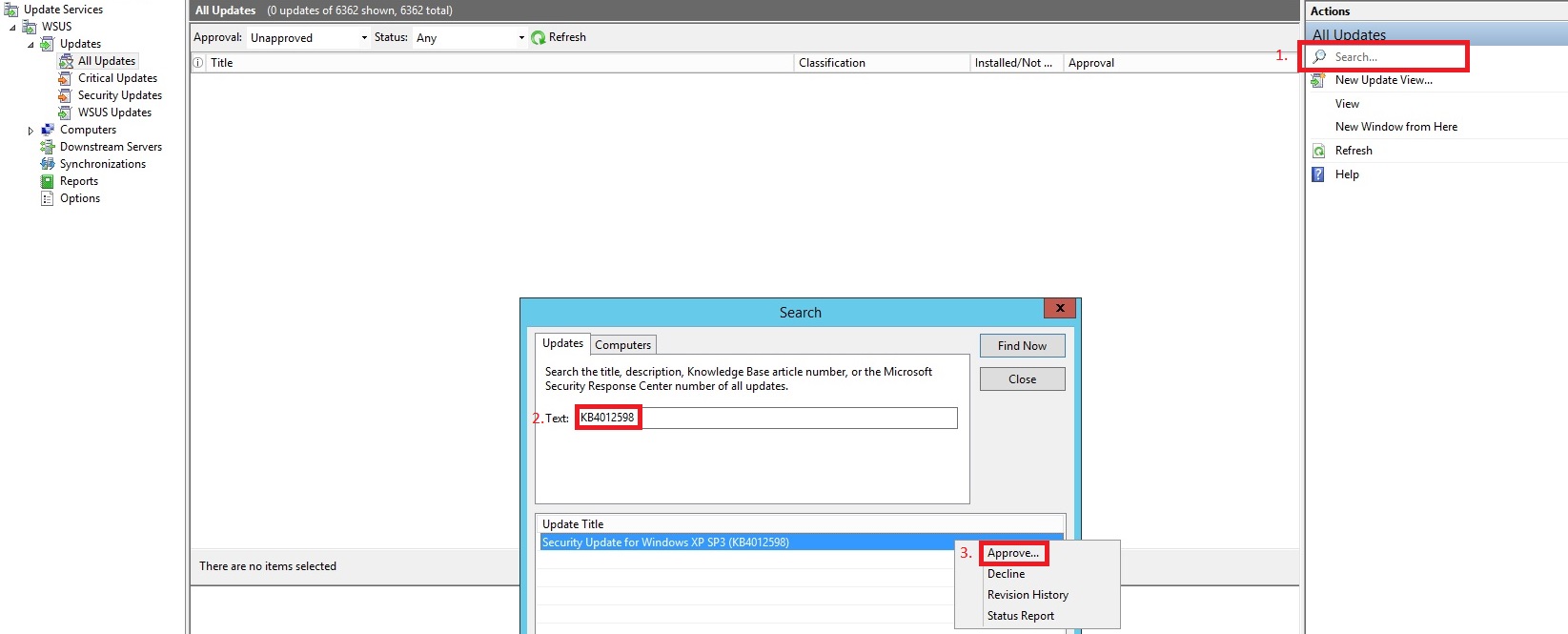

- Ищем внутри WSUS и одобряем для нужных групп компьютеров;

Вот и всё. Чтобы посмотреть как обновление там себе поживает нужно сначала установить Report Viewer, а для него соответственно нужен .Net Framework 3.5, дистрибутива которого нет на сервере. Заниматься этим некогда, может как-нибудь потом.

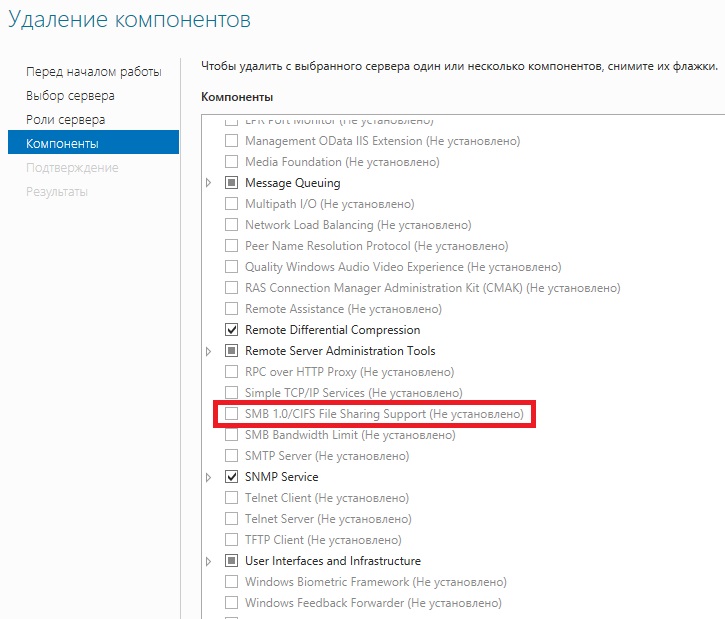

Что ещё? Антивирус конечно же должен присутствовать, ну и в явном виде можно удалить SMBv1 с серверов:

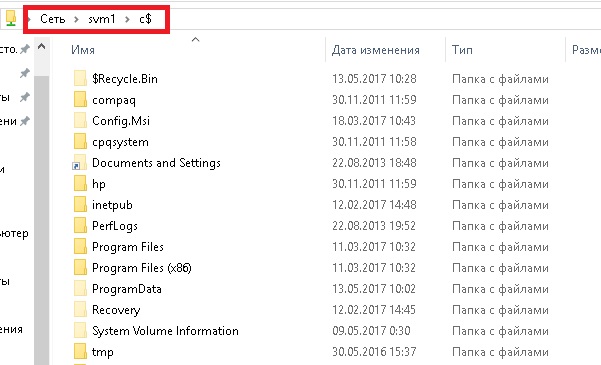

После этого сервер нормально видит шары на других новых серверах и на него также можно нормально зайти:

Но вот доступа к файловому серверу на 2003 хоть с патчем, хоть без патча – у него уже нет. Будет что ещё, напишу дополнение.

Дополнение от 15.05.2017

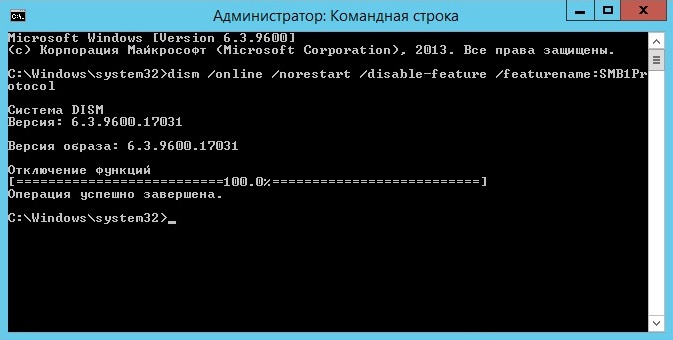

Ну вот, дополнение не заставило себя ждать. Сначала как отключить SMBv1 через командную строку:

dism /online /norestart /disable-feature /featurename:SMB1Protocol

В некоторых случаях это удобно.

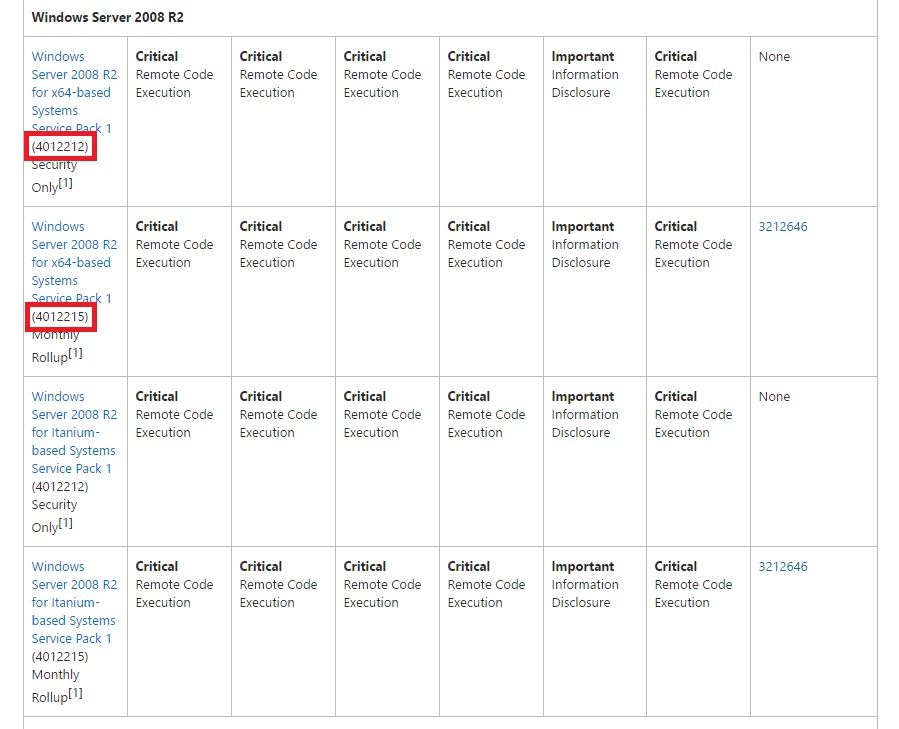

Теперь как же проверить, что нужное обновление установлено и как понять какое обновление искать? Номера возможных обновлений, закрывающих уязвимость, для конкретной ОС указаны в Microsoft Security Bulletin MS17-010 – Critical, о котором уже говорилось выше. Так из рисунка видно, что, например, для Windows 2008 R2 это будет или 4012212, или 4012215:

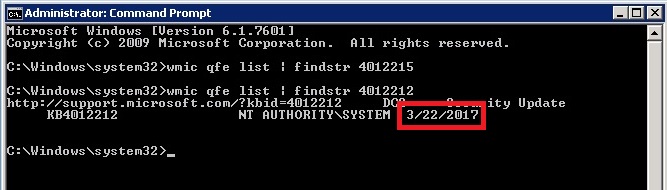

Искать же следующим запросом, где в конце запроса – номер обновления:

wmic qfe list | findstr 4012212

Так у меня получилось, как и предполагалось изначально, что мартовское обновление уже стояло на всех новых ОС, то есть на Windows Server 2008 R2 и выше и на всех десктопных ОС – Windows 7 и выше (2008 и Vista у меня нет). При этом для всех 2008 R2 обновлением оказалось именно 4012212, а для 2012 R2 и для GUI, и для Core – 4012213.

Ещё раз: ОС на поддержке, автообновление включено и работоспособно — волноваться не о чем.

Если же всё-таки по каким-либо причинам обновления не установлены, перейти по ссылке выше, скачать одно из обновлений и накатить вручную. Так на Windows 7 обновление 4012212 вливается без проблем, ставил и на 32 разрядную версию, и на 64 разрядную.

Теперь 2003 и XP, запрос следующий:

wmic qfe list | findstr 4012598

А как посмотреть в разрезе всех компьютеров с Windows XP, не подключаться же к каждому?

Ставим .Net Framework 3.5 на WSUS, находим ISO с дистрибутивом 2012 R2, тыкаем в него и он автоматически монтируется. Затем указываем путь к получившемуся дистрибутиву при установке.

Report Viewer 2008 предлагается установить при попытке посмотреть статистику по обновлению. Ну и в итоге можно оценить ситуацию: